故障简介

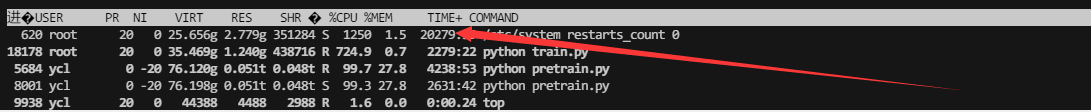

实验室使用的算法服务器突然出现了一个特殊进程,如下图所示:

看源文件发现是/ect/system文件正在运行服务,但是这个高占用率的CPU完全不对劲,而且在/ect目录下不应该有这个文件,同时文件创建日期在48h内,与其他系统文件明显不同,初步判断是挖矿病毒。

ps:在上个月出现了相同的文件,但是当时没有多想,只是杀掉了原有进程随后删掉了对应文件没想到病毒卷土重来。

简单排查

直接对病毒进行删除是行不通的,因为system文件正在运行,而且运行的用户是root,需要先kill掉对应的进程,随后进行删除

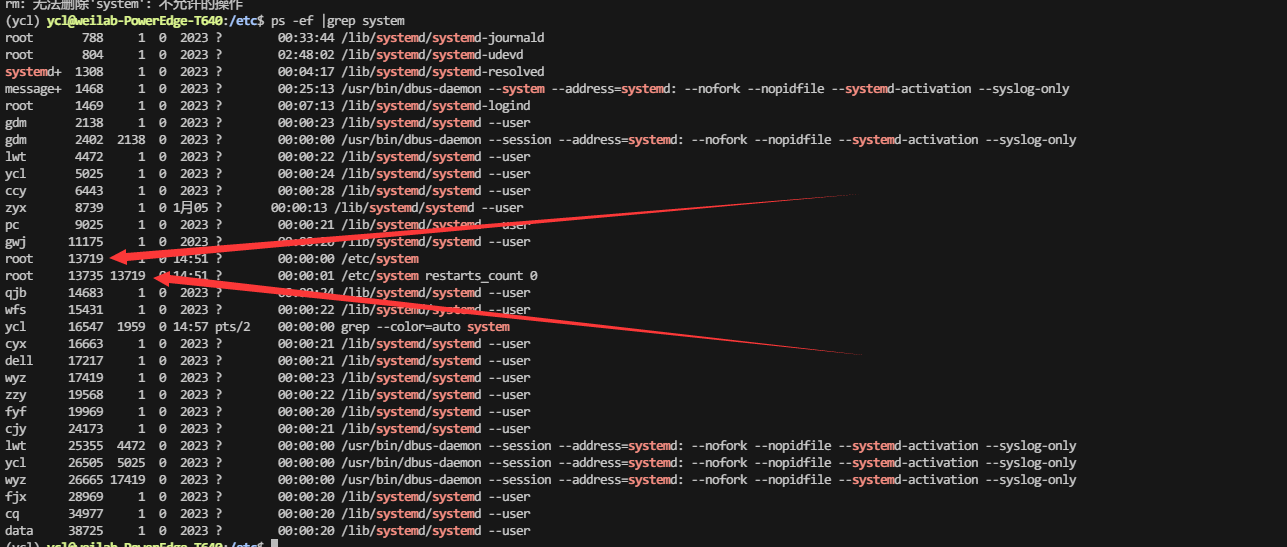

查看了对应的进程

当我尝试kill掉挖矿进程和对应的父进程之后,发现马上这两个文件就重启了!可能是病毒中包含自动重启的方式。

删除病毒

停止病毒进程

考虑到无法通过kill -9 pid的方式杀死病毒对应的进程,我们考虑查看linux中病毒的载体service,尝试关闭对应的service看是否可以kill掉病毒

1 | systemctl status 19288 |

经查勘后发现service是一个系统service,查询谷歌后发现不会影响系统运行,于是停止了该服务。

这时再使用top命令可以发现,病毒对应的进程已经没有了。

成功了一半!

删除病毒文件

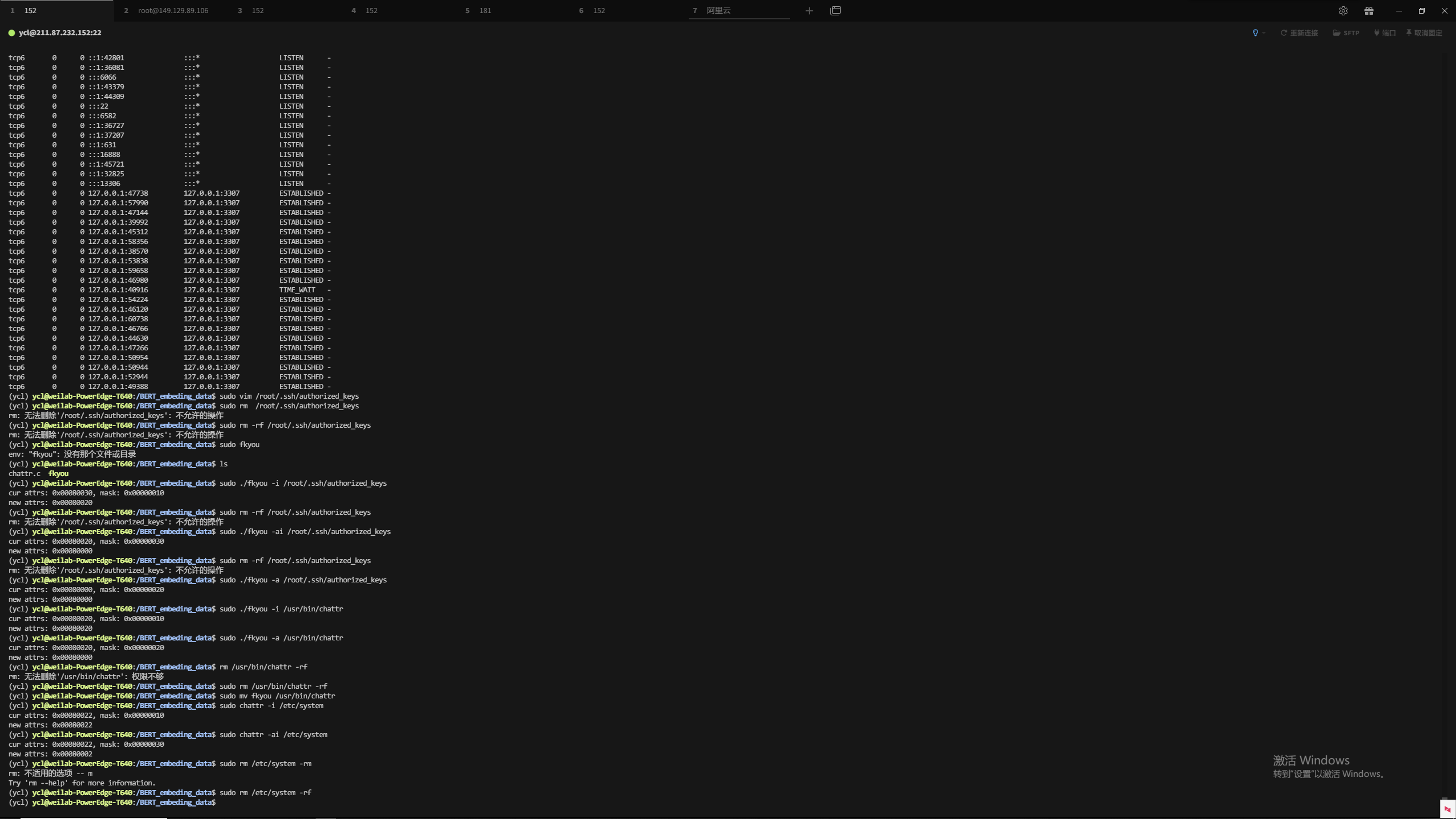

直接运行 sudo rm /etc/system 发现无法对文件进行删除,居然对root用户显示没有权限。应该是属性被root进行了修改,无法被删除和修改。

使用lsattr命令和chattr命令发现这两个命令都无法运行,都显示乱码以及命令参数提示,应该是病毒对这两个命令进行了修改。

回来吧attr

运行下面的命令重新安装attr

1 | wget https://raw.githubusercontent.com/posborne/linux-programming-interface-exercises/master/15-file-attributes/chattr.c |

删除病毒对应文件

1 | sudo chattr -ai /etc/system |

完成!

善后工作

- 提醒服务器使用用户修改密码

- 清空/root/.ssh/*中文件的内容

- 回收部分root用户root权限

评论